2条回答 默认 最新

@summer@ 2017-06-26 08:37关注

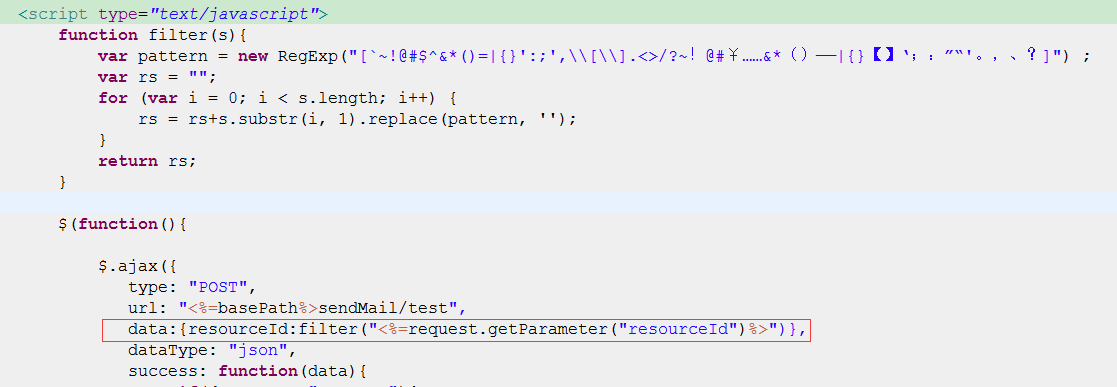

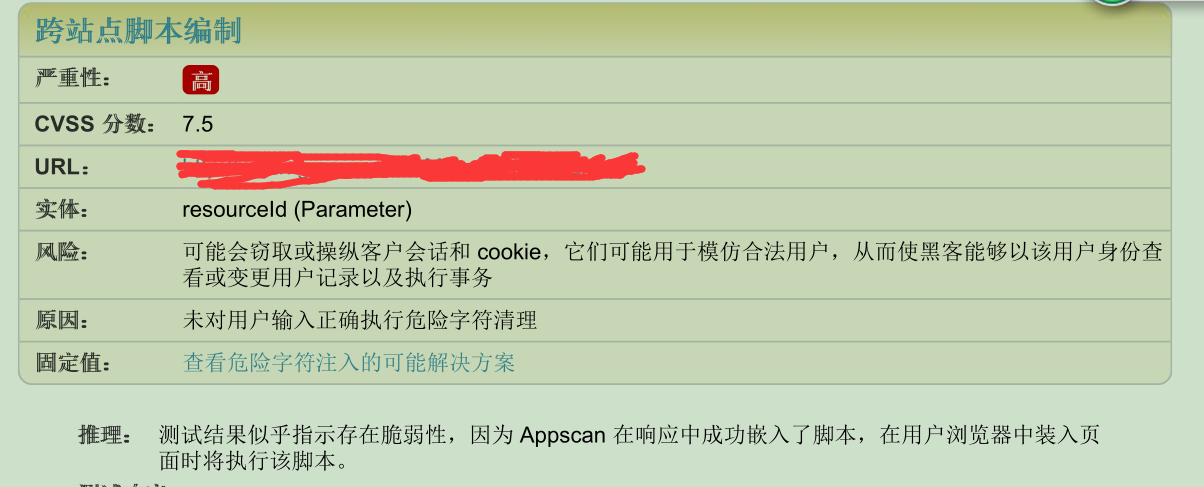

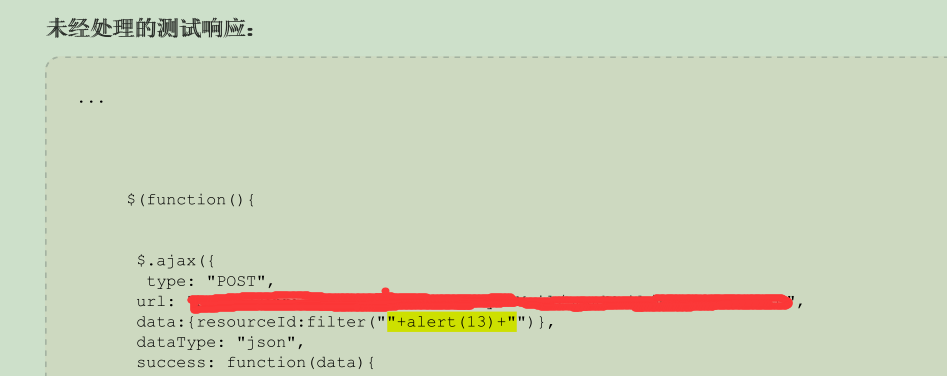

@summer@ 2017-06-26 08:37关注如果在request的请求和response响应中包含相同的script可执行的脚本,chrome会进行拦截,你的参数有没有带script

解决 无用评论 打赏 举报

悬赏问题

- ¥15 lammps拉伸应力应变曲线分析

- ¥15 C++ 头文件/宏冲突问题解决

- ¥15 用comsol模拟大气湍流通过底部加热(温度不同)的腔体

- ¥50 安卓adb backup备份子用户应用数据失败

- ¥20 有人能用聚类分析帮我分析一下文本内容嘛

- ¥15 请问Lammps做复合材料拉伸模拟,应力应变曲线问题

- ¥30 python代码,帮调试,帮帮忙吧

- ¥15 #MATLAB仿真#车辆换道路径规划

- ¥15 java 操作 elasticsearch 8.1 实现 索引的重建

- ¥15 数据可视化Python