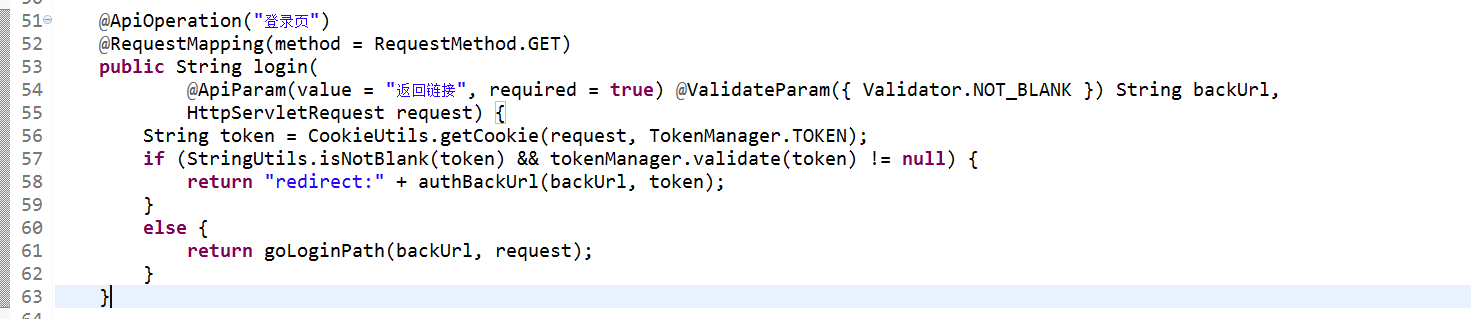

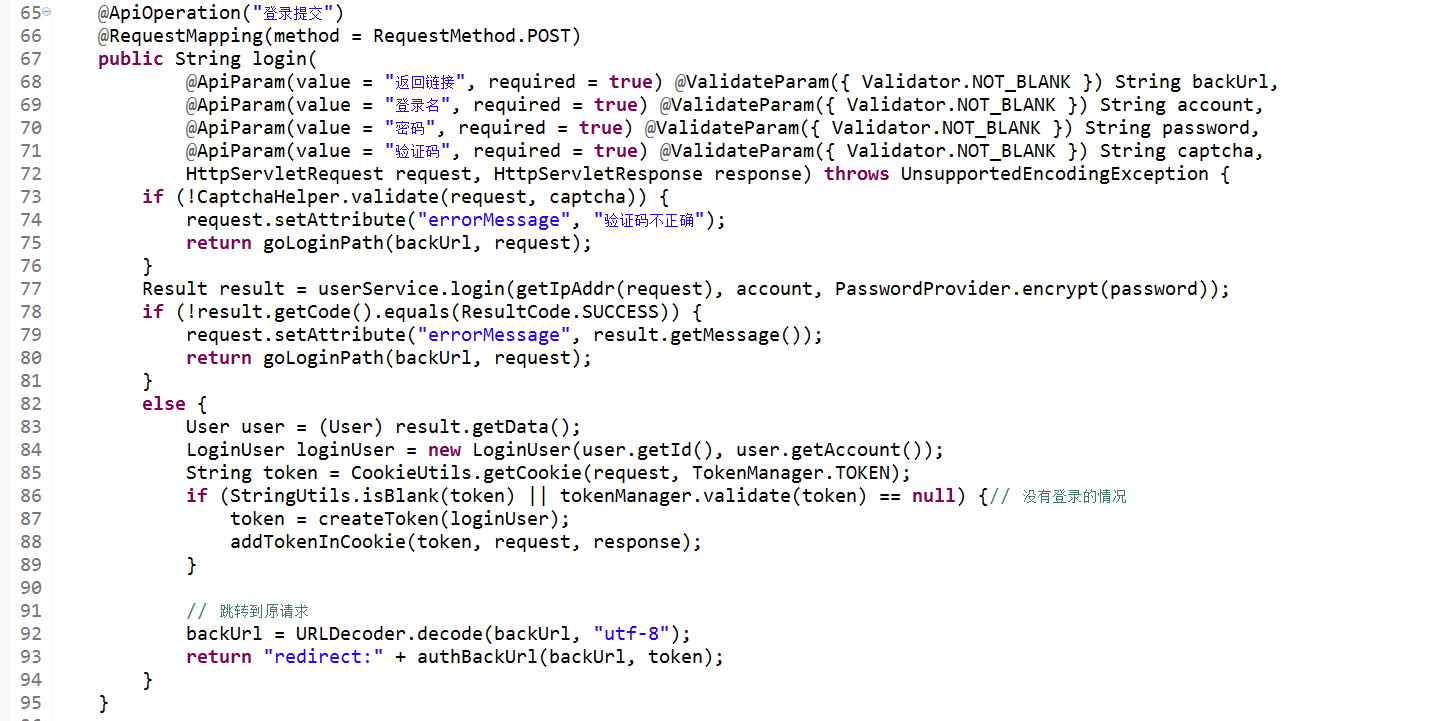

GitHub下了一个代码,服务端操作cookie的比较靠谱一点。

但是客户端怎么验证的,每次请求都重定向到这个login()?这不是重复了吗,而且ajax的也验证不了

单点登录,客户端怎么验证token

- 写回答

- 好问题 0 提建议

- 追加酬金

- 关注问题

- 邀请回答

-

8条回答 默认 最新

小小菜鸟2020 2018-08-20 01:56关注

小小菜鸟2020 2018-08-20 01:56关注一般客户端是不会校验用户的,如果需要校验用户是否登录,需要通过向后端发送请求,通过请求的结果获取,但是这样做没有什么意义。

因为客户端通过用户是否登录而发送请求或者展现什么内容,这些都是可以通过查看客户端js代码获取到内容的,无法保证安全性。解决 无用评论 打赏 举报

悬赏问题

- ¥15 求daily translation(DT)偏差订正方法的代码

- ¥15 js调用html页面需要隐藏某个按钮

- ¥15 ads仿真结果在圆图上是怎么读数的

- ¥20 Cotex M3的调试和程序执行方式是什么样的?

- ¥20 java项目连接sqlserver时报ssl相关错误

- ¥15 一道python难题3

- ¥15 牛顿斯科特系数表表示

- ¥15 arduino 步进电机

- ¥20 程序进入HardFault_Handler

- ¥15 关于#python#的问题:自动化测试