关注

码龄 粉丝数 原力等级 --

- 被采纳

- 被点赞

- 采纳率

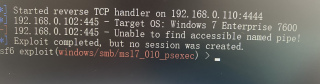

永恒之蓝使用出现管道问题。怎么解决

收起

- 写回答

- 好问题 0 提建议

- 关注问题

微信扫一扫点击复制链接

微信扫一扫点击复制链接分享

- 邀请回答

- 编辑 收藏 删除 结题

- 收藏 举报

1条回答 默认 最新

- 关注

码龄 粉丝数 原力等级 --

- 被采纳

- 被点赞

- 采纳率

「已注销」 2023-07-02 18:28关注目标防火墙是否在开启状态?或者您正确地传递了漏洞利用工具的必要参数。根据不同的工具和版本,参数可能会有所不同。

本回答被题主选为最佳回答 , 对您是否有帮助呢? 本回答被专家选为最佳回答 , 对您是否有帮助呢? 本回答被题主和专家选为最佳回答 , 对您是否有帮助呢?解决 无用评论 打赏举报 微信扫一扫点击复制链接

微信扫一扫点击复制链接分享

评论按下Enter换行,Ctrl+Enter发表内容

报告相同问题?

提交

- 2025-12-25 17:10mooyuan天天的博客 文章详细对比了该漏洞与Windows永恒之蓝的区别,并提供了完整的复现步骤:包括使用Vulhub搭建漏洞环境,配置Metasploit攻击模块,解决加密报错问题,最终成功获取root权限shell。通过hostname、whoami等命令验证了...

- 2023-08-29 08:37Mr.LGH的博客 永恒之蓝是指2017年4月14日晚,黑客团体Shadow Brokers(影子经济人)公布一大批网络攻击工具、期中包含永恒之蓝工具,“永恒之蓝”利用windows系统的链接:SMB漏洞可以获取漏洞最高权限。5月12日,不法份子通过改造...

- 2024-03-20 23:35季柳东的博客 matesploit框架(Matesploit Framework,MSF)是一个开源工具,由Ruby程序语言编写的模块化框架,主要为后端提供用来测试的端口(如控制台、Web、CLI)。常用为控制台接口,通过该接口可以访问matesploit框架的所有...

- 2024-09-01 15:00下雨的清晨的博客 实验过程中遇到的问题与解决办法 1) 问题:在使用kali去ping windows7靶机时,出现了无法ping成功的现象 关闭windows7的防火墙或者在防火墙高级设置中启用ICMP响应,实验过程中采用的是关闭了windows防火墙。...

- 白猫٩的博客 2017年永恒之蓝漏洞,编号为ms17漏洞。现在只有一些低版本的电脑没有打ms17_010的补丁,windows7 以上版本几乎都没有这个漏洞了。虽然如此,此漏洞非常经典,现如今仍有很大的学习漏洞原理以及深入研究防御策略都有...

- 2021-08-20 21:29exploitsec的博客 永恒之蓝(Eternal Blue) 爆发于2017年4月14日晚,是一种利用Windows系统的SMB协议漏洞来获取系统的最高权限,以此来控制被入侵的计算机。甚至于2017年5月12日, 不法分子通过改造“永恒之蓝”制作了wannacry勒索...

- 2021-07-10 16:56kali妖刀的博客 永恒之蓝(Eternal Blue)爆发于2017年4月14日晚,是一种利用Windows系统的SMB协议漏洞来获取系统的最高权限,以此来控制被入侵的计算机。甚至于2017年5月12日, 不法分子通过改造“永恒之蓝”制作了wannacry勒索...

- 2024-07-14 17:22Time_worm的博客 永恒之蓝是指2017年4月14日晚,黑客团体Shadow Brokers(影子经纪人)公布一大批网络攻击工具,其中包含“永恒之蓝”工具,“永恒之蓝”利用Windows系统的SMB漏洞可以获取系统最高权限。5月12日,不法分子通过改造...

- 2021-06-15 22:561in__的博客 永恒之蓝 MS17-010 漏洞复现 文章目录永恒之蓝 MS17-010 漏洞复现前言一、pandas是什么?二、使用步骤1.引入库2.读入数据总结 前言 提示:这里可以添加本文要记录的大概内容: 例如:随着人工智能的不断发展,...

- 2020-04-21 18:25FFE5的博客 自从上次快把HEVD栈溢出的博客写完,不小心手贱点关了,结果菜鸡的我一顿操作都没找回来,就不想写博客了(后来大佬说使用windbg附加,找到那块内存,dump出来就可以还原了,自己还是太年轻呀)。隔了一个月没写博客,...

- 2019-07-31 21:12dshfyjxdnh的博客 这一步可能会出现问题,一般情况下都是给kali分配的内存不足而产生的。 命令:db_status 3)搜索ms17_010 命令:search ms17_010 如果输入search ms17_010时并没有出现如上图所示的界面,有如下解决...

- 2020-04-21 21:33你们这样一点都不可耐的博客 永恒之蓝是去年玩剩下的了,记得当初刚刚泄露的时候,用的是NSA那个fb.py脚本去复现漏洞的。现在Metasploit里面已经集成了17-010漏洞,渗透测试更加方便与正式化,内网中用17-010去测一测会发现意外惊喜哦。 写在...

- 2022-10-03 00:20空白行的博客 docker exec -it e8f4844aabc1 /bin/bash #进入容器(id:e8f4844aabc1)docker stop 3b41c0c08430 #关闭容器(id唯一标识,建议使用id)#kali中,使用浏览器访问http://IP #IP可为127.0.0.1。...

- 2023-07-14 15:55((⥎)).的博客 永恒之蓝(Eternal Blue)爆发于2017年4月14日晚,是一种利用Windows系统的SMB协议漏洞来获取系统的最高权限,以此来控制被入侵的计算机。甚至于2017年5月12日, 不法分子通过改造“永恒之蓝”制作了wannacry程序,...

- 2022-07-20 23:32猿猿酱的博客 在is_known_pipename()函数中,并没有检查管道名称中的特殊字符,加载了使用该名称的动态链接库。导致攻击者可以构造一个恶意的动态链接库文件,执行任意代码。 该漏洞要求的利用条件: 拥有共享文件写入权限,如:...

- 2023-09-21 22:38伏羲NX的博客 整个安全圈的技术属于只对圈内开放,难住了很多想要入门的小伙伴,所以在此之后,我会将我自己的学习路线和每次实战的思路,以及遇到的问题,都写成博客,希望能够帮到大家,也希望有大神来指导指导我,大家一起共同...

- 2023-01-12 16:30茶十三的博客 什么是永恒之蓝 永恒之蓝(Eternal Blue)爆发于2017年4月14日晚,是一种利用Windows系统的SMB协议漏洞来获取系统的最高权限,以此来控制被入侵的计算机。甚至于2017年5月12日, 不法分子通过改造“永恒之蓝”制作了...

- 2017-07-22 11:311361976860的博客 windows2016上如何通过攻击ETERNALBLUE获得meterpreter反弹 译:by backlion 0x00前言 当微软发布MS17-010漏洞的...然而,The ShadowBrokers发布的永恒之蓝攻击是非常不稳定的,可能影响到Windows Server 2012...

- 2020-01-07 13:14Captain_RB的博客 图3 enum_patches模块使用 注:KB4012598、KB4013389、KB4012212、KB4012606、KB4013198、KB4013429等都是永恒之蓝漏洞补丁,针对不同的Windows操作系统 9.mssql扫描(TCP 1443或者UDP 1434端口) mssql是指微软的SQL...

- 没有解决我的问题, 去提问