什么是SQL注入?有哪些防范措施?ORM框架能否完全防止SQL注入?

6条回答 默认 最新

关注

关注让【宝码香车】来帮你解答,本回答参考DeepSeek编写,并整理提供。

如果还有疑问可以点击头像关注私信或评论。如果答案让您满意,请采纳、点赞、关注,非常感谢!

SQL注入与防范措施

什么是SQL注入?

SQL注入(SQL Injection)是一种常见的Web安全漏洞,攻击者通过在应用程序的输入字段中插入恶意的SQL代码,从而欺骗数据库服务器执行非预期的SQL命令。这种攻击可能导致数据泄露、数据篡改、权限提升等严重后果。

示例攻击:

-- 假设原始查询 SELECT * FROM users WHERE username = 'admin' AND password = '123456' -- 攻击者输入用户名: admin' -- -- 最终执行的SQL SELECT * FROM users WHERE username = 'admin' -- ' AND password = '123456' -- 注释掉了密码验证部分SQL注入防范措施

- 使用参数化查询(Prepared Statements)

// Java示例 String sql = "SELECT * FROM users WHERE username = ? AND password = ?"; PreparedStatement stmt = connection.prepareStatement(sql); stmt.setString(1, username); stmt.setString(2, password); ResultSet rs = stmt.executeQuery();- 输入验证和过滤

- 白名单验证:只允许特定字符集

- 黑名单过滤:过滤SQL关键字和特殊字符

- 最小权限原则

- 数据库用户只授予必要的最小权限

- 避免使用超级用户账户连接数据库

- ORM框架使用

- 使用ORM(Object-Relational Mapping)框架自动处理参数化查询

- 其他措施

- 定期更新数据库和应用程序

- 使用Web应用防火墙(WAF)

- 错误信息不暴露数据库细节

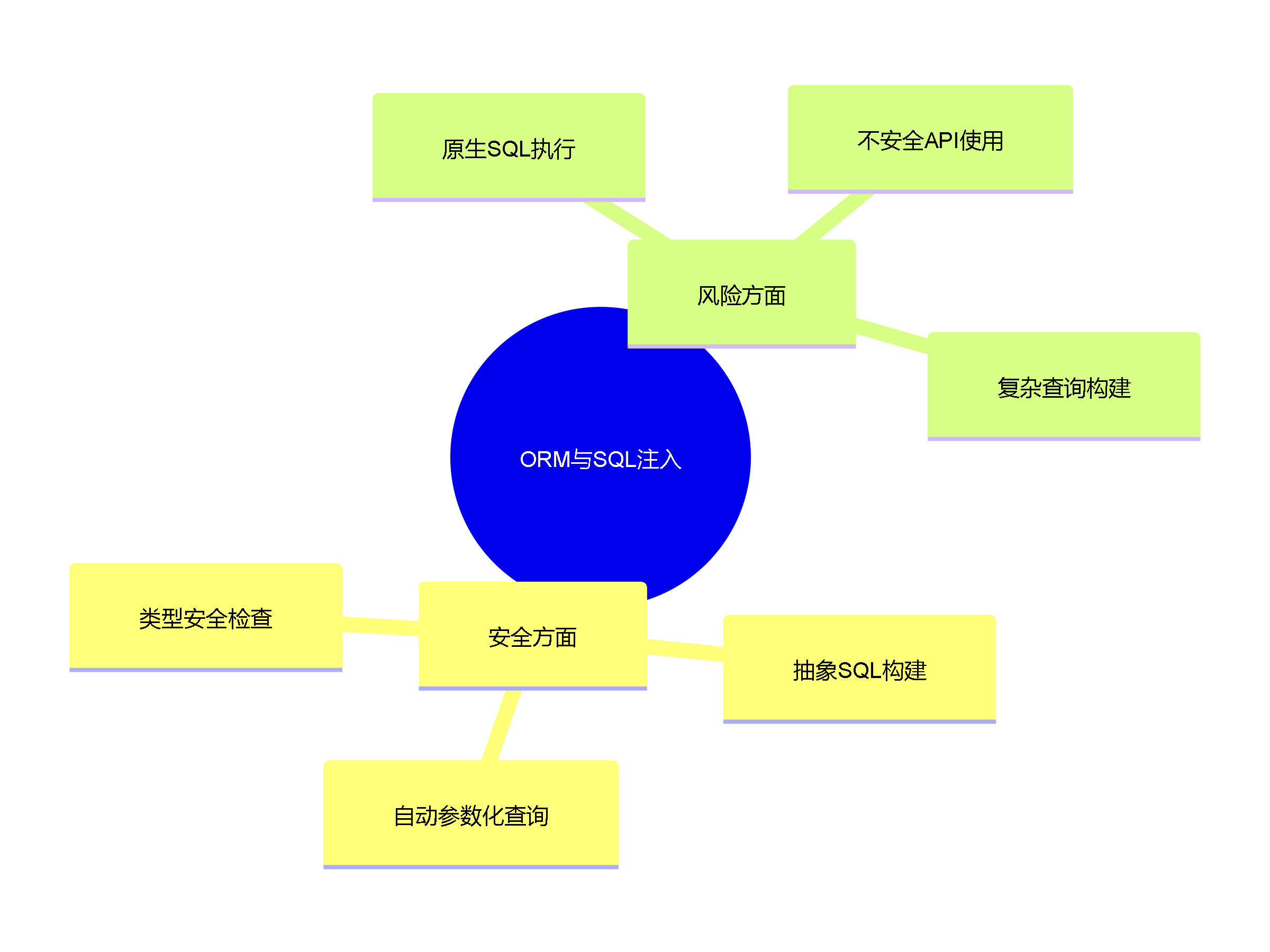

ORM框架能否完全防止SQL注入?

ORM框架通常能有效防止SQL注入,但不能保证100%安全:

ORM的安全优势

- 自动使用参数化查询

- 抽象了SQL构建过程

- 提供类型安全的查询接口

ORM的潜在风险

- 使用原生SQL查询时仍需手动参数化

# Django不安全示例 User.objects.raw("SELECT * FROM users WHERE username = '%s'" % username) # 安全写法 User.objects.raw("SELECT * FROM users WHERE username = %s", [username])- 某些ORM方法可能不安全(如ActiveRecord的

where接受字符串) - 复杂查询可能绕过ORM的安全机制

总结

SQL注入是严重的安全威胁,应采用多层防御策略。ORM框架能大幅降低SQL注入风险,但开发者仍需保持安全意识,特别是在使用原生SQL或复杂查询时。最佳实践是结合参数化查询、输入验证、最小权限原则和ORM框架的综合防护措施。

本回答被题主选为最佳回答 , 对您是否有帮助呢?评论 打赏 举报解决 1无用