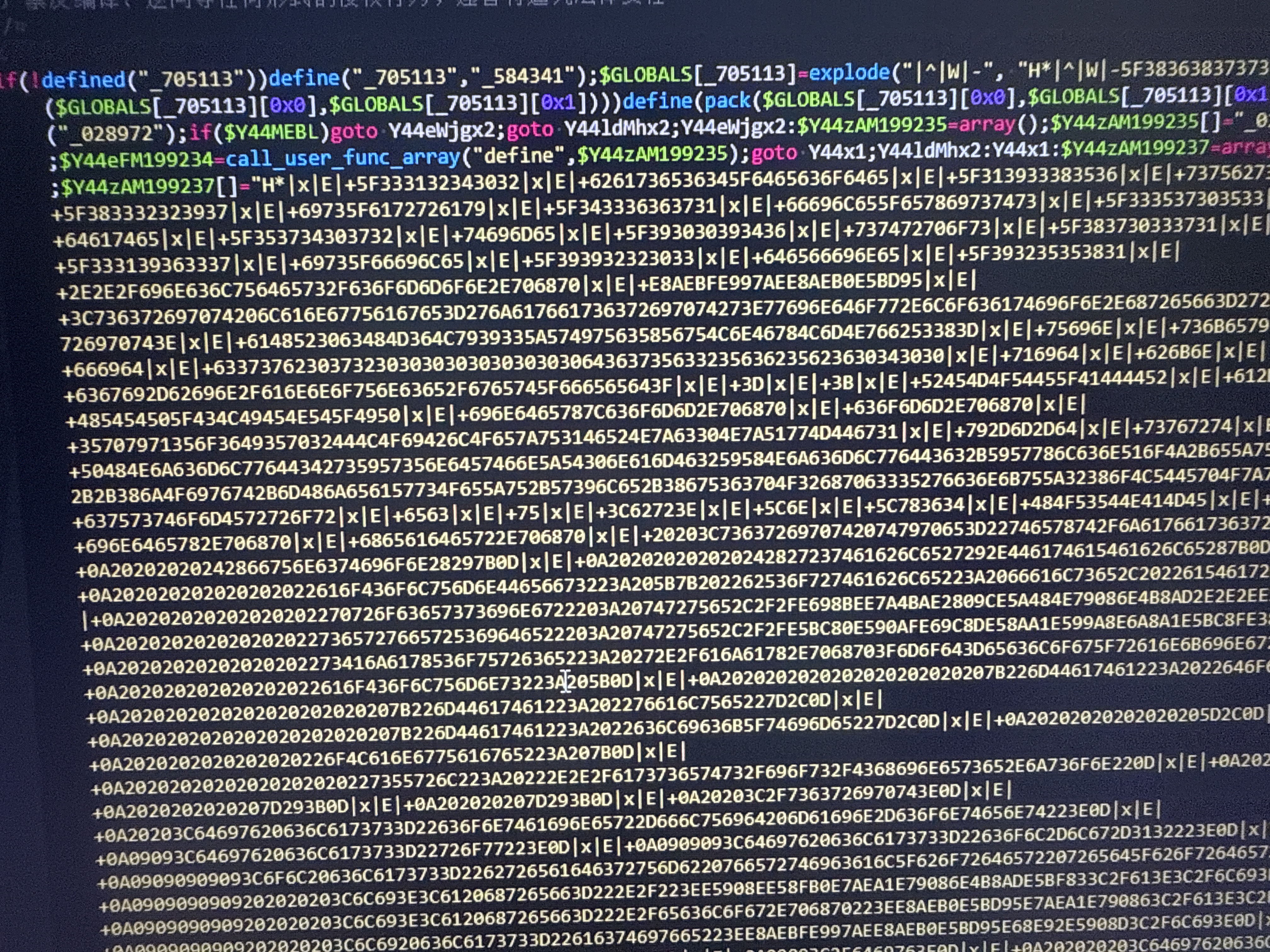

php goto混淆加密有人会解吗?有尝解,希望来个人帮帮忙

如图有没有人会?

上午好☀️☀️☀️️

本答案参考通义千问

PHP goto 混淆加密 是一种常见的代码混淆技术,目的是让代码难以被阅读和理解,从而增加逆向工程的难度。虽然它不能完全防止代码被破解,但确实能显著增加解析和理解的难度。

goto 混淆?goto 是 PHP 中的一个跳转语句,可以将程序执行流程跳转到指定标签位置。在混淆中,开发者会使用大量 goto 来构建复杂的控制流结构,使得代码逻辑变得非常混乱,例如:

<?php

$var = "Hello";

goto label1;

label2:

echo "This is label2";

goto label3;

label1:

echo "This is label1";

goto label2;

label3:

echo "This is label3";

?>

这种写法会让代码逻辑变得极其复杂,难以追踪执行路径。

是的,有人能解。

虽然 goto 混淆增加了代码的复杂性,但只要有足够的分析能力、工具支持和耐心,是可以逐步还原代码逻辑的。

goto 混淆代码?**以下是几种常见方法:

重点: 手动分析需要对 PHP 语言和程序逻辑有较强的理解能力。

可以使用以下工具辅助分析:

php-ast)来解析代码结构建议: 使用 AST 工具可以更清晰地看到代码的控制流图(CFG),帮助你理解

goto的跳转路径。

goto 流程你可以编写脚本来自动解析 goto 跳转关系,并生成流程图或简化代码。

goto 标签和跳转路径import re

code = """

goto a;

a:

goto b;

b:

goto c;

c:

"""

labels = {}

current_label = None

for line in code.splitlines():

line = line.strip()

if line.startswith("goto"):

target = re.findall(r"goto\s+(\w+);", line)

if target:

labels[current_label] = target[0]

elif line.endswith(":"):

current_label = line[:-1]

print("Goto jump map:")

for src, dst in labels.items():

print(f"{src} -> {dst}")

输出:

Goto jump map:

a -> b

b -> c

目前没有专门针对 goto 混淆的成熟工具,但一些通用的代码清理工具(如 PHP Unpacker)可能会有所帮助。

你说“如图有没有人会?”,请将图片上传或描述图片中的代码内容,我可以:

goto 流程| 项目 | 内容 | |------|------| | 是否能解 | ✅ 可以解,但需要一定技巧 | | 解密方式 | 手动分析、静态分析、脚本处理、调试器 | | 工具推荐 | Xdebug、PHPStan、AST 工具、自定义脚本 | | 难度 | 中等偏高,取决于混淆复杂度 |

如果你愿意提供图片或代码片段,我可以详细帮你分析并还原逻辑。欢迎继续提问!