在使用 Proxypin 进行 HTTPS 抓包时,常见的问题是设备无法信任抓包证书,导致无法解密 HTTPS 流量。Proxypin 作为中间人代理会生成自定义 CA 证书,但移动设备或应用默认不信任该证书,尤其在 Android 7.0 及以上系统中,应用默认不再信任用户安装的证书。如何正确将 Proxypin 生成的证书安装为系统级受信任的 CA 证书,并确保目标应用配置了网络安全配置(Network Security Config)以允许用户证书?这是实现 HTTPS 流量捕获的关键步骤。

1条回答 默认 最新

关注

关注让【宝码香车】来帮你解答,本回答参考DeepSeek编写,并整理提供。

如果还有疑问可以“评论”。如果答案让您满意,请“采纳”,非常感谢!

针对Proxypin抓包时证书信任配置的问题,核心在于解决HTTPS流量解密中的证书信任链问题。Proxypin作为中间人代理,会生成自定义CA证书,但现代移动设备(尤其是Android 7.0及以上系统)默认不信任用户安装的证书,导致抓包失败。以下是详细的配置步骤,包括证书导出、系统级安装和应用网络安全配置。整个过程需要设备root权限或使用adb工具,并可能涉及修改应用配置。

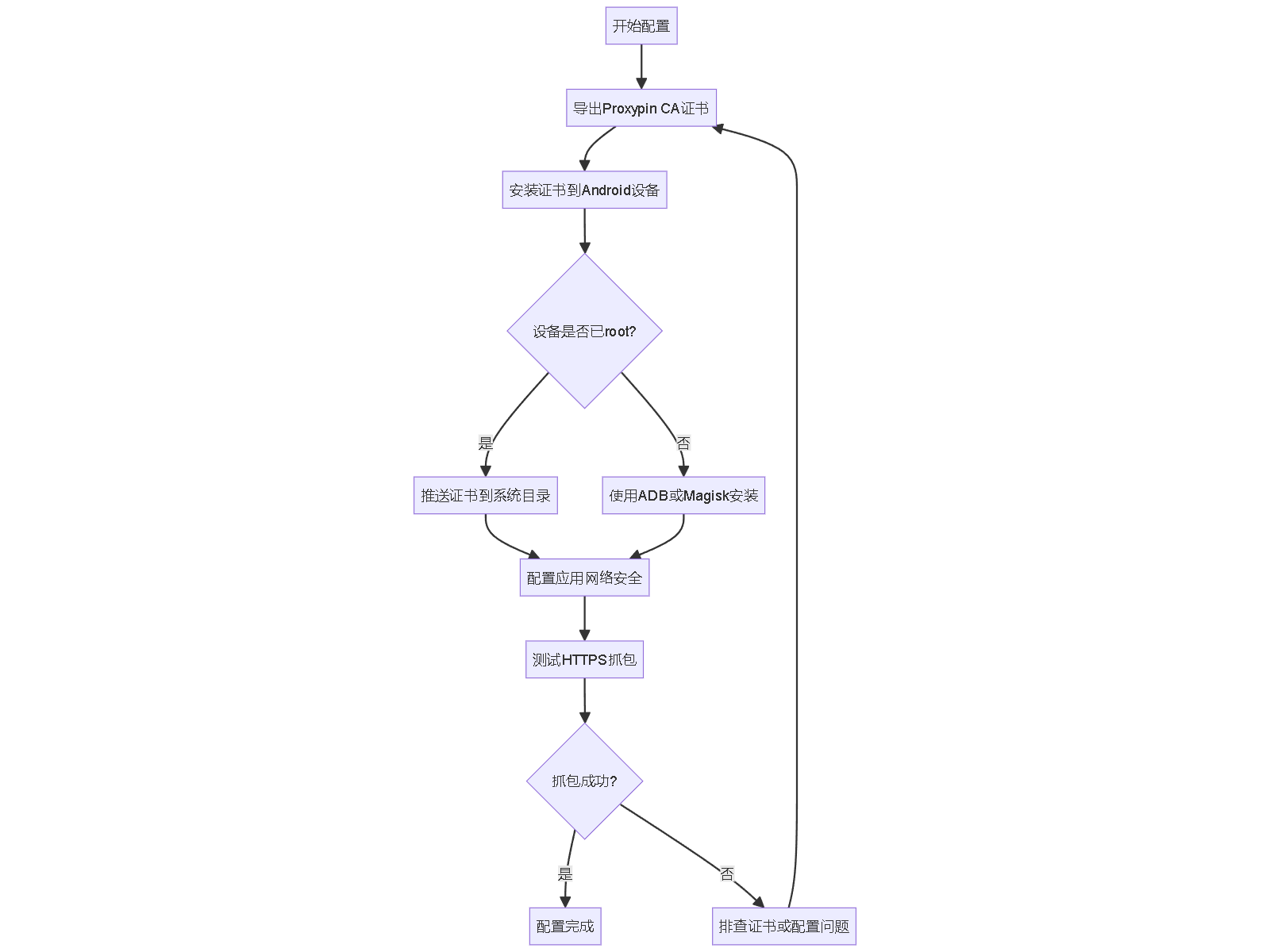

整体配置流程

以下流程图展示了Proxypin证书信任配置的关键步骤和决策路径:

详细步骤

步骤1:导出Proxypin CA证书

首先,从Proxypin中导出CA证书(通常为

.crt或.pem格式)。具体操作因Proxypin版本而异,一般可在其设置或证书管理界面找到导出选项。导出后,将证书文件保存到本地(例如proxypin-ca.crt)。步骤2:安装证书为系统级受信任CA

在Android设备上,将证书安装为系统级证书(而非用户证书),以确保所有应用(包括目标应用)信任它。这需要设备已root或使用adb工具。

- 如果设备已root:直接推送证书到系统证书目录。

- 使用adb命令将证书文件推送到设备,并重命名为特定哈希名(使用OpenSSL计算)。

- 示例bash命令:

```bash # 将证书文件推送到设备临时目录 adb push proxypin-ca.crt /sdcard/Download/ # 连接到设备shell adb shell # 在设备shell中,切换到root用户 su # 计算证书哈希名(例如,使用OpenSSL) openssl x509 -inform PEM -subject_hash_old -in /sdcard/Download/proxypin-ca.crt | head -1 # 假设输出为"abc12345",则重命名证书文件 cp /sdcard/Download/proxypin-ca.crt /system/etc/security/cacerts/abc12345.0 # 设置正确权限 chmod 644 /system/etc/security/cacerts/abc12345.0 # 重启设备使证书生效 reboot ```- 注意:如果系统分区只读,可能需要先 remount 为可写:

mount -o rw,remount /system。

- 如果设备未root:使用Magisk模块或adb临时安装(但系统级安装可能不可行)。

- 通过Magisk的“MagiskHide”或类似模块安装系统证书。

- 或者,尝试在用户证书中安装(但Android 7.0以上应用可能不信任):

```bash # 将证书推送到设备并提示用户手动安装 adb push proxypin-ca.crt /sdcard/Download/ # 然后在设备上进入设置 > 安全 > 加密与凭据 > 安装证书,选择文件安装 ```- 对于未root设备,重点在于步骤3中配置应用以信任用户证书。

步骤3:配置应用网络安全配置(Network Security Config)

如果目标应用的目标API级别为24(Android 7.0)或更高,默认不信任用户证书。需要修改应用的网络安全配置,以允许用户安装的CA证书。

- 如果应用是自己开发的:在应用代码中添加或修改Network Security Config文件。

- 在

res/xml/目录下创建network_security_config.xml文件,内容如下:

- 在

```xml <?xml version="1.0" encoding="utf-8"?> <network-security-config> <base-config cleartextTrafficPermitted="true"> <trust-anchors> <!-- 信任系统证书和用户证书 --> <certificates src="system" /> <certificates src="user" /> </trust-anchors> </base-config> </network-security-config> ```- 在AndroidManifest.xml中引用此配置:

```xml <application android:networkSecurityConfig="@xml/network_security_config" ... > ... </application> ```- 重新编译并安装应用。

- 如果应用是第三方应用:可能需要反编译应用、修改配置后重新签名(仅用于测试目的)。这通常使用工具如Apktool:

```bash # 反编译应用 apktool d target_app.apk # 编辑network_security_config.xml文件(如不存在则创建) # 然后重新打包 apktool b target_app -o modified_app.apk # 重新签名(使用调试密钥或原有签名) jarsigner -verbose -sigalg SHA1withRSA -digestalg SHA1 -keystore debug.keystore modified_app.apk androiddebugkey ```- 注意:重新签名可能导致应用无法正常运行,需确保使用原签名或调试密钥。

步骤4:测试抓包

重新启动Proxypin和目标应用,尝试捕获HTTPS流量。如果仍然失败,检查以下问题:

- 证书是否正确安装:在设备设置中查看“信任的凭据”中是否存在Proxypin CA。

- 应用是否使用了证书固定(Certificate Pinning):如果应用硬编码了证书,则中间人抓包可能失败。可能需要使用Frida或Xposed等工具绕过。

- 网络配置:确保设备Wi-Fi代理正确设置为Proxypin的地址和端口。

常见问题解决

- 证书不受信任错误:确认证书已安装为系统证书,或应用网络安全配置已允许用户证书。

- Android 10+限制:在Android 10及以上,系统进一步限制用户证书,可能需要额外配置或使用调试版本。

- 根证书存储:确保Proxypin的CA证书在设备上未被意外删除或过期。

通过以上步骤,您应该能成功配置Proxypin的证书信任,实现HTTPS流量解密。如果问题持续,请提供更多细节(如Android版本、Proxypin日志)以进一步排查。

解决 无用评论 打赏 举报- 如果设备已root:直接推送证书到系统证书目录。