在Hutch靶机提权过程中,常见失败原因之一是忽视服务权限配置与SUID二进制文件的误判。许多用户在获取初始shell后急于提权,却未充分枚举系统运行的服务及可执行文件权限。例如,遗漏对`/etc/passwd`可写性检查或未识别自定义SUID程序中的逻辑漏洞。此外,错误依赖自动化脚本(如LinEnum)而忽略手动排查关键配置文件(如sudoers权限、计时任务cron),也会导致提权失败。环境变量劫持和路径注入虽可行,但若未验证目标二进制的实际调用路径,则易出现执行偏差。精准分析系统版本、内核漏洞匹配度(如Dirty COW)同样至关重要,盲目运行exp可能导致系统崩溃或被反制。因此,全面信息收集与谨慎利用才是成功提权的关键。

2条回答 默认 最新

关注

关注让【宝码香车】来帮你解答,本回答参考DeepSeek编写,并整理提供。

如果还有疑问可以“评论”。如果答案让您满意,请“采纳”,非常感谢!

在Hutch靶机提权过程中,常见的失败原因主要集中在以下几个方面:

主要失败原因分析

1. 信息收集不充分

# 常见被忽略的关键检查项 find / -perm -4000 2>/dev/null # SUID文件检查 find / -perm -2000 2>/dev/null # SGID文件检查 find / -writable 2>/dev/null # 可写文件/目录 crontab -l # 用户计时任务 systemctl list-units --type=service # 系统服务枚举2. SUID二进制文件分析不足

# 手动分析SUID程序 strings /path/to/suid_binary # 提取字符串 ltrace /path/to/suid_binary # 库调用跟踪 strace /path/to/suid_binary # 系统调用跟踪3. 权限配置检查遗漏

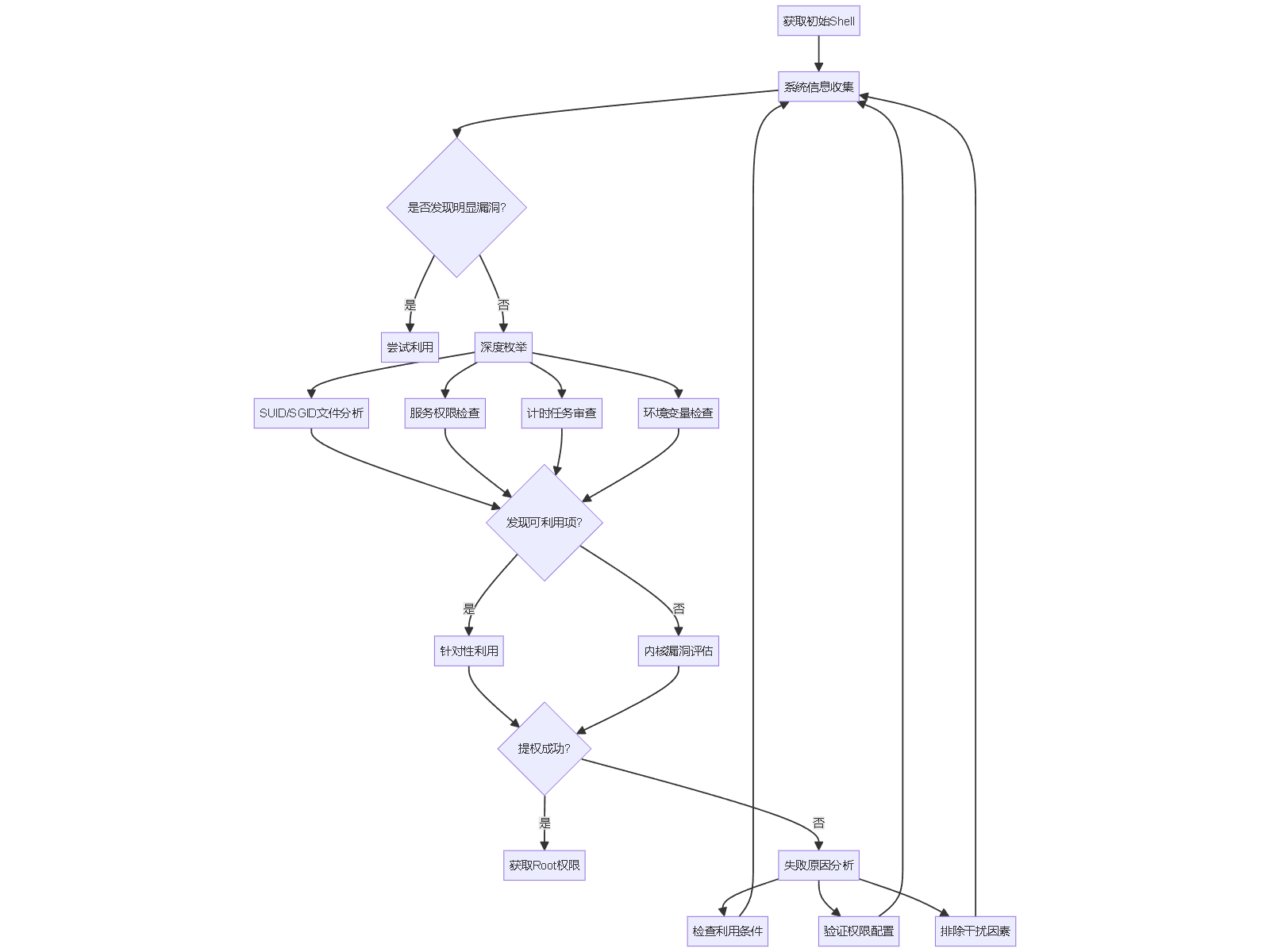

# 关键配置文件权限检查 ls -la /etc/passwd /etc/shadow # 密码文件权限 cat /etc/sudoers # sudo权限配置 ls -la /etc/cron* # 计时任务配置提权排查流程

常见误判与解决方案

1. SUID文件误判

# 正确分析SUID文件 # 错误:直接运行所有SUID文件 # 正确:分析文件功能和调用链 file /usr/bin/custom_suid ldd /usr/bin/custom_suid # 查看依赖库2. 环境变量利用失败

# 环境变量劫持验证 echo $PATH # 检查当前路径 which program_name # 验证程序实际路径 ls -la $(which program_name) # 检查目标程序权限3. 内核漏洞匹配错误

# 系统信息精准收集 uname -a # 内核版本 cat /etc/issue # 系统发行版 dpkg -l | grep kernel # 已安装内核包 cat /proc/version # 内核编译信息关键配置文件检查清单

# Python脚本示例 - 关键文件检查 import os import stat def check_critical_files(): critical_files = [ '/etc/passwd', '/etc/shadow', '/etc/sudoers', '/etc/crontab', '/var/spool/cron/crontabs/root' ] for file_path in critical_files: if os.path.exists(file_path): st = os.stat(file_path) print(f"{file_path}: {oct(st.st_mode)} - {'可写' if st.st_mode & stat.S_IWUSR else '只读'}")成功提权要点

- 全面枚举 - 不依赖单一自动化工具

- 手动验证 - 每个潜在漏洞都要手动确认

- 环境适配 - 根据目标系统特性调整策略

- 谨慎利用 - 避免盲目运行可能破坏系统的exp

通过系统性的排查和精准的分析,能够显著提高Hutch靶机提权的成功率。

本回答被题主选为最佳回答 , 对您是否有帮助呢?解决 无用评论 打赏 举报