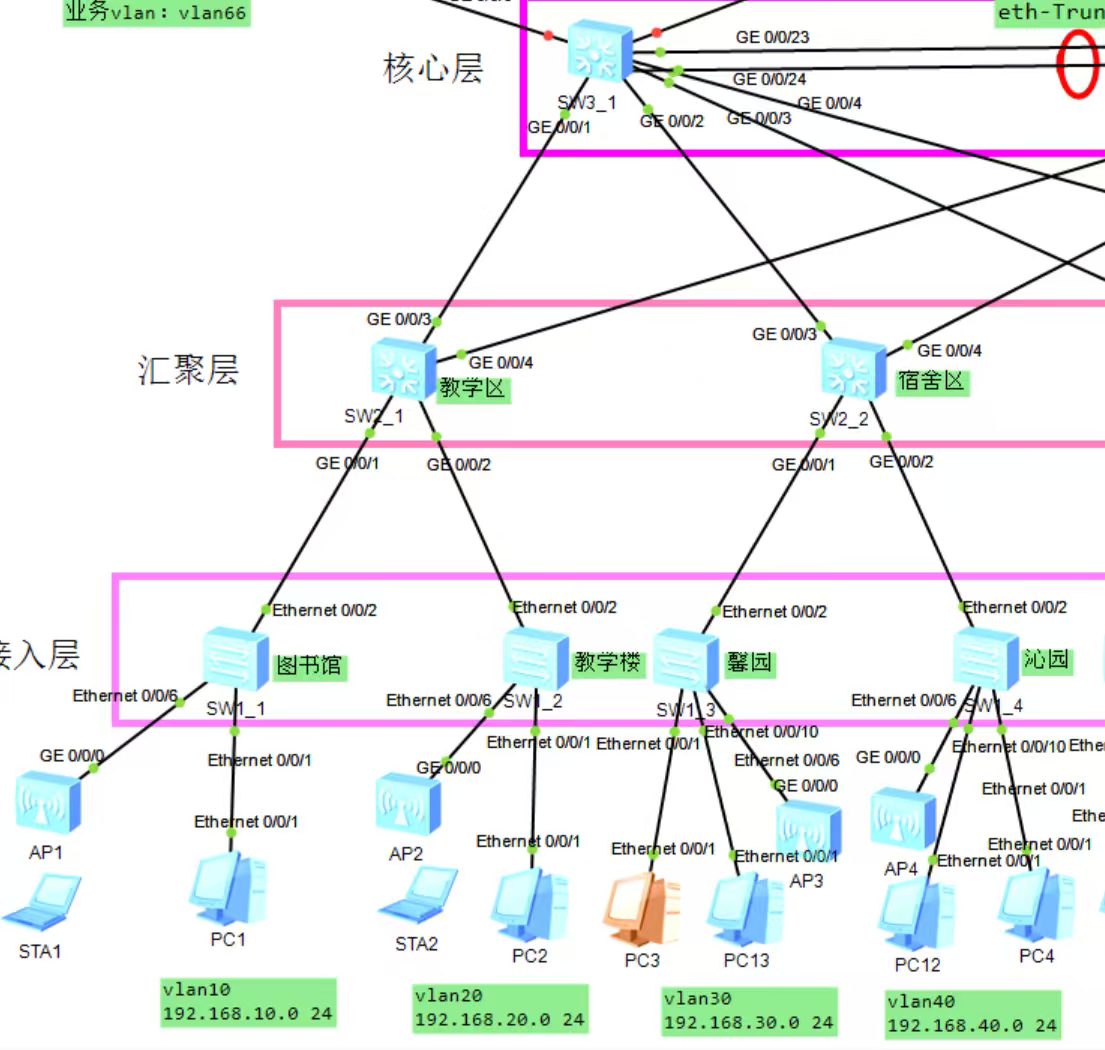

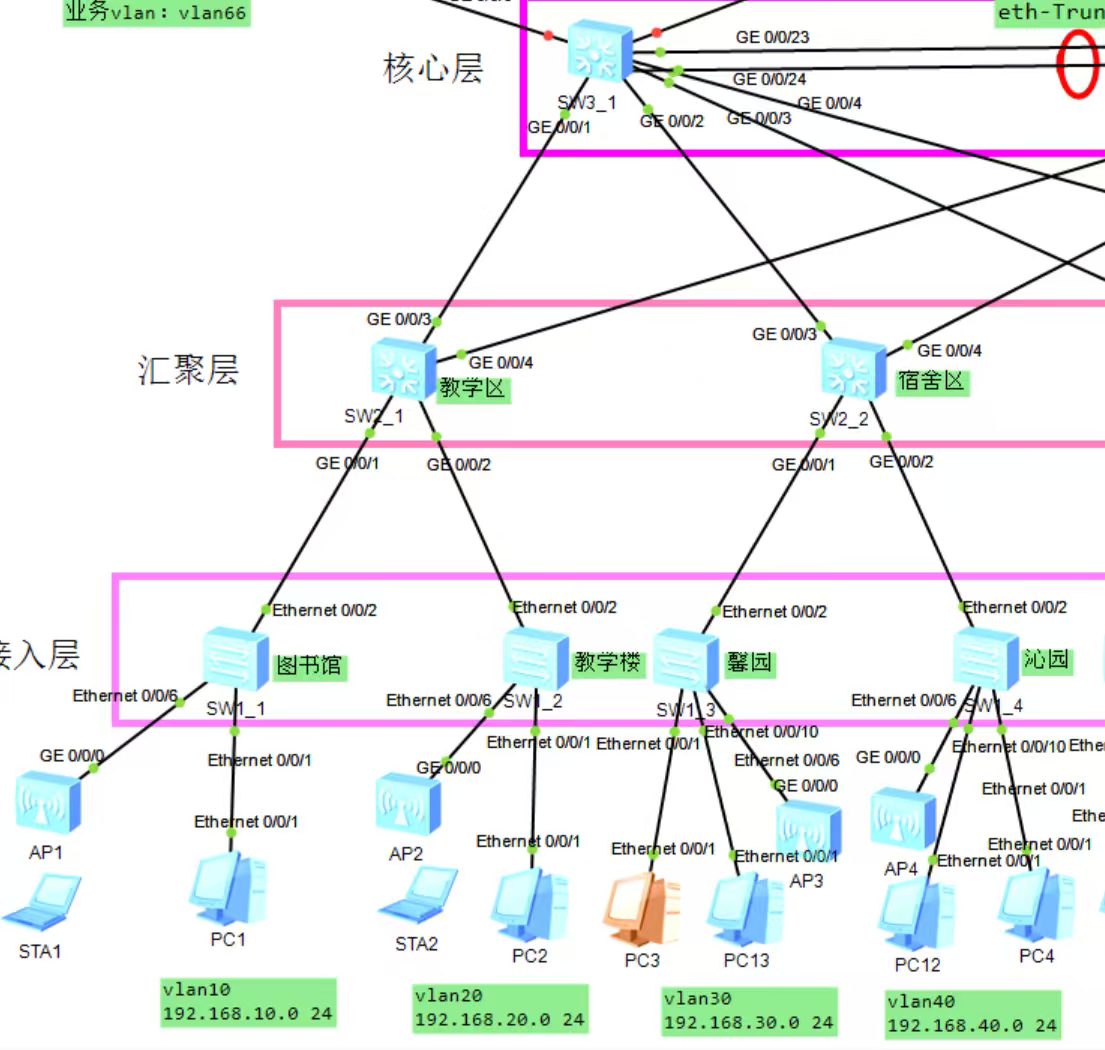

vlan10-40的网关都在SW3-1上,现在在想在SW3-1上实现30,40不能访问10,20;但是10、20可以访问30、40,怎么实现单通?

晚上好🌙🌙🌙

本答案参考通义千问

在ENSP(华为网络仿真平台)中,若要在交换机上实现单向通信(即某些VLAN可以访问其他VLAN,但反过来不能),可以通过以下几种方式实现:

这是最常见、最灵活的方式。通过在交换机的接口或VLAN接口上配置ACL,限制特定源/目的IP地址的通信。

确保VLAN 10、20、30、40已经创建并分配了对应的端口。

system-view

vlan 10

vlan 20

vlan 30

vlan 40

将设备连接到SW3-1的端口划分到相应的VLAN中(根据实际拓扑配置)。

interface GigabitEthernet0/0/1

port link-type access

port default vlan 10

interface GigabitEthernet0/0/2

port link-type access

port default vlan 20

interface GigabitEthernet0/0/3

port link-type access

port default vlan 30

interface GigabitEthernet0/0/4

port link-type access

port default vlan 40

假设SW3-1是这些VLAN的网关,需为每个VLAN配置IP地址。

interface Vlanif10

ip address 192.168.10.1 255.255.255.0

interface Vlanif20

ip address 192.168.20.1 255.255.255.0

interface Vlanif30

ip address 192.168.30.1 255.255.255.0

interface Vlanif40

ip address 192.168.40.1 255.255.255.0

现在要实现的是:

为此,我们可以在SW3-1上配置一个ACL,只允许VLAN10和20的流量进入VLAN30和40,而拒绝VLAN30和40的流量进入VLAN10和20。

acl number 3000

rule 5 permit source 192.168.10.0 0.0.0.255

rule 10 permit source 192.168.20.0 0.0.0.255

rule 15 deny source 192.168.30.0 0.0.0.255

rule 20 deny source 192.168.40.0 0.0.0.255

注意: 上述规则是从VLAN10和20发起的流量,是否能到达VLAN30和40取决于目标接口的ACL配置。

将ACL应用到VLAN30和40的接口上,以限制它们的出方向流量(即防止VLAN30/40访问VLAN10/20)。

interface Vlanif30

traffic-filter outbound acl 3000

interface Vlanif40

traffic-filter outbound acl 3000

说明:

outbound表示从VLAN30/40向外发送的流量,如果匹配ACL中的deny规则,则会被丢弃。

如果你需要更复杂的路由控制,可以使用策略路由(Policy-Based Routing, PBR),但这通常用于三层设备(如路由器)。在交换机上一般不推荐使用,除非你有特殊需求。

虽然也可以通过MAC地址过滤实现单通,但这种方式不够灵活,且无法区分不同VLAN内的设备,不推荐用于生产环境。

部分高端交换机支持防火墙功能,可以通过配置防火墙策略实现单向通信。不过在ENSP中,大多数交换机模型不支持该功能,因此建议使用ACL方式。

system-view

vlan 10

vlan 20

vlan 30

vlan 40

interface GigabitEthernet0/0/1

port link-type access

port default vlan 10

interface GigabitEthernet0/0/2

port link-type access

port default vlan 20

interface GigabitEthernet0/0/3

port link-type access

port default vlan 30

interface GigabitEthernet0/0/4

port link-type access

port default vlan 40

interface Vlanif10

ip address 192.168.10.1 255.255.255.0

interface Vlanif20

ip address 192.168.20.1 255.255.255.0

interface Vlanif30

ip address 192.168.30.1 255.255.255.0

interface Vlanif40

ip address 192.168.40.1 255.255.255.0

acl number 3000

rule 5 permit source 192.168.10.0 0.0.0.255

rule 10 permit source 192.168.20.0 0.0.0.255

rule 15 deny source 192.168.30.0 0.0.0.255

rule 20 deny source 192.168.40.0 0.0.0.255

interface Vlanif30

traffic-filter outbound acl 3000

interface Vlanif40

traffic-filter outbound acl 3000

如有更多关于ENSP配置的问题,欢迎继续提问!