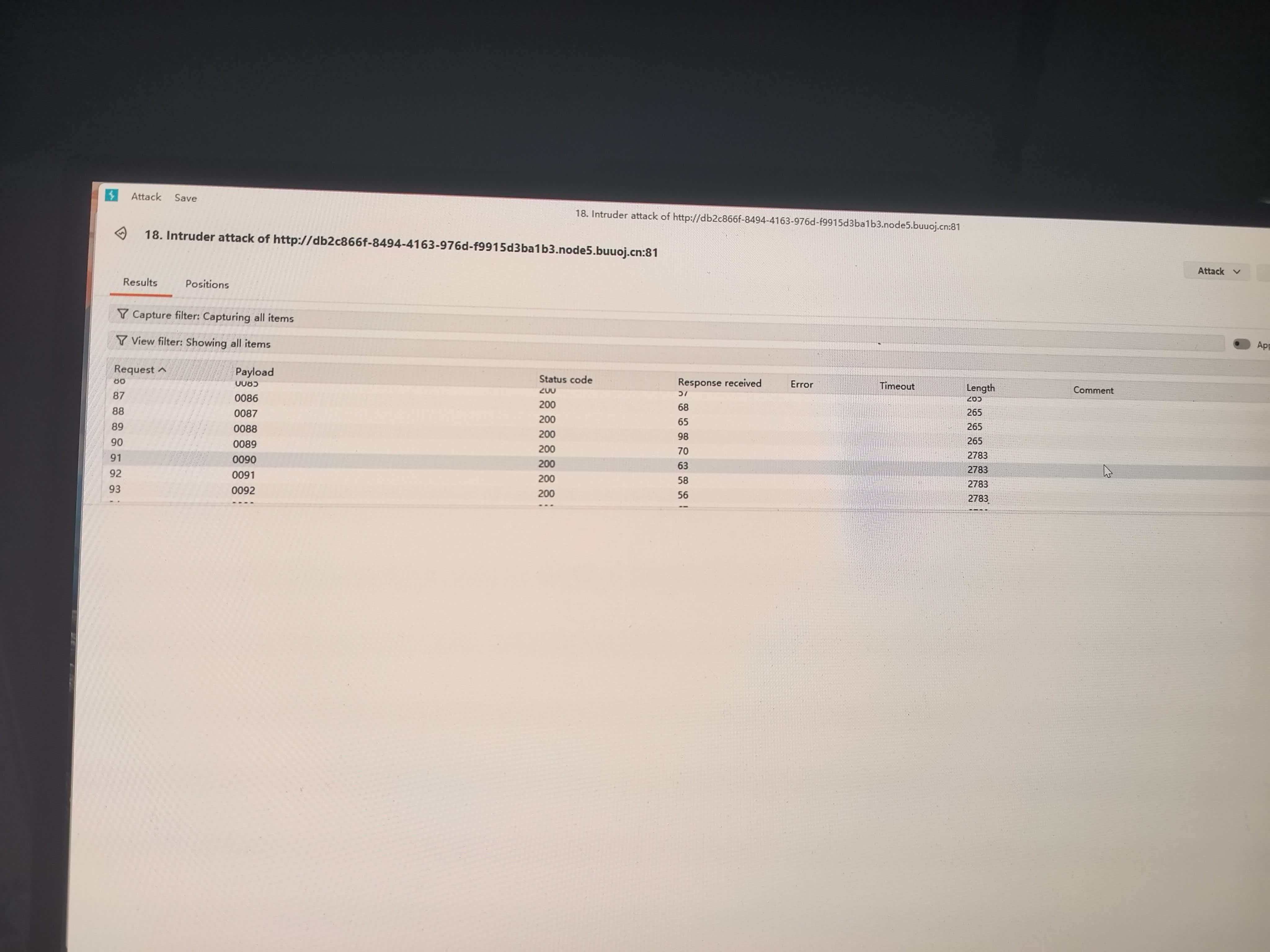

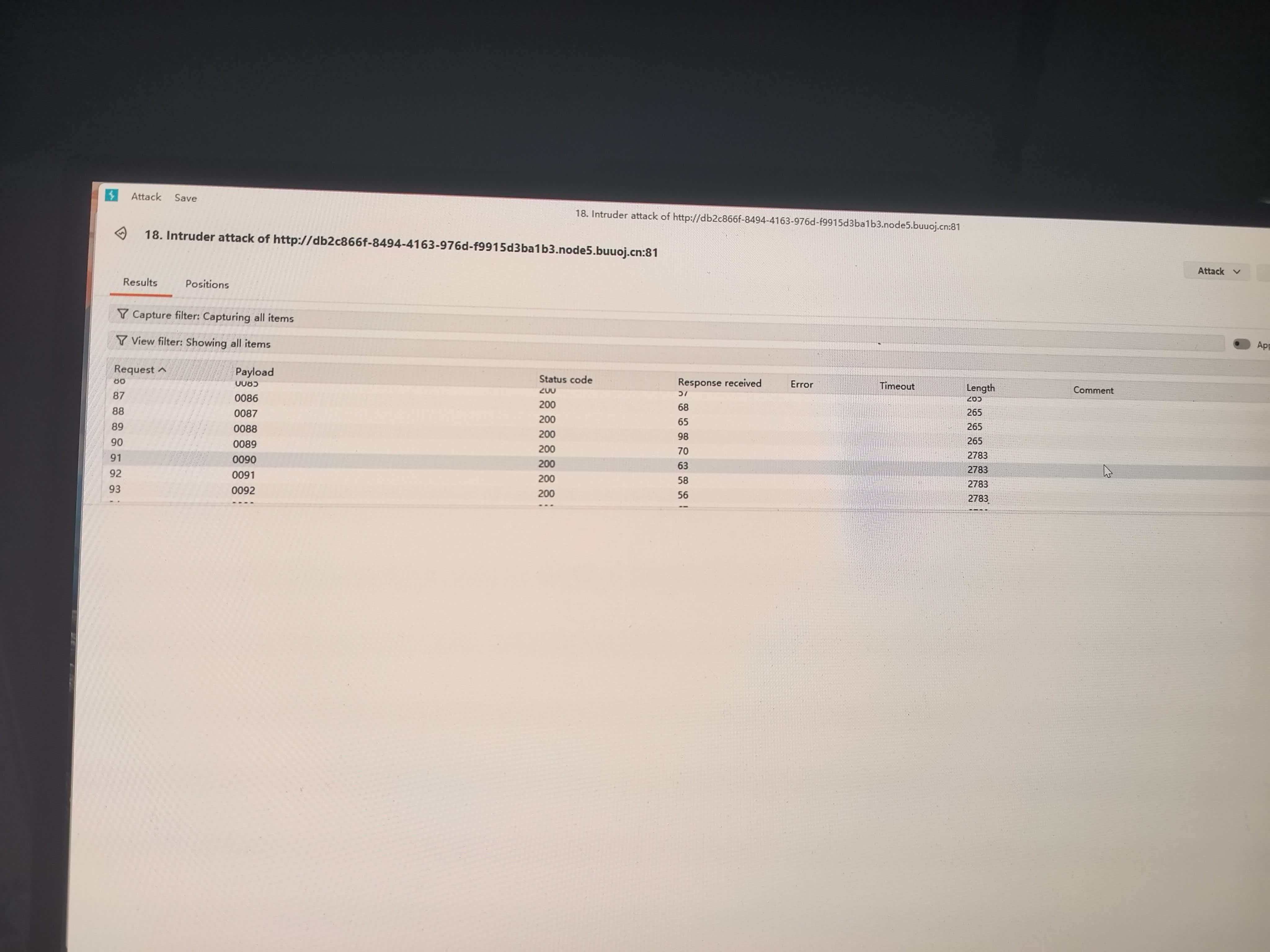

Web基础题,第二个web账号密码题目我用burp抓包,他解出来的长度前面几个是265,后面加载出来的长度是2783,像这种情况他的密码要怎么才能搞出来

上午好☀️☀️☀️️

本答案参考通义千问

你提到的这个问题是关于Web渗透测试中常见的账号密码题,通过Burp抓包发现请求数据长度在不同阶段变化(如265 → 2783),这通常意味着服务器端对请求进行了加密、签名或动态生成内容。这种情况下,直接解密密码并不是一个简单的任务,需要结合多种技术手段进行分析。

你看到的是:

这说明:

usernamepasswordtokensignaturesalt重点: 如果参数中没有明文密码字段,说明密码已经被加密或哈希处理。

重点: 如果是加密后的数据,无法直接从长度判断密码内容,必须找到加密方式和密钥。

token 字段,可能是用于防重放攻击或验证用户身份。重点: 如果 Token 是动态生成的,可能需要先登录或模拟登录流程才能获取有效 Token。

重点: 不要尝试破解真实系统的密码,仅限于练习环境或授权测试。

重点: 有些网站会在前端对密码进行 AES 加密后再发送,这种情况下你需要逆向 JS 代码来还原加密逻辑。

重点: 如果是 HTTPS 通信,建议使用自签名证书 来解密流量。

如果你发现请求数据是经过 AES 加密的,可以这样处理:

from Crypto.Cipher import AES

import base64

# 假设你已经知道密钥和 IV

key = b'your-secret-key-1234'

iv = b'initial-vector-12'

cipher = AES.new(key, AES.MODE_CBC, iv)

encrypted_data = base64.b64decode("base64-encoded-data")

# 解密

decrypted = cipher.decrypt(encrypted_data)

print(decrypted.decode('utf-8'))

注意: 上述代码仅为示例,实际使用时需根据具体加密方式调整。

| 步骤 | 内容 | |------|------| | 1 | 分析请求参数,确认是否有明文密码 | | 2 | 尝试解码/解密数据(Base64、AES 等) | | 3 | 检查 Token、Session、签名等安全机制 | | 4 | 若有前端 JS,调试其加密逻辑 | | 5 | 若无法直接获取,考虑暴力破解或字典攻击(需授权) |

如果你能提供具体的请求内容(如 POST 数据、响应头等),我可以帮助你进一步分析。