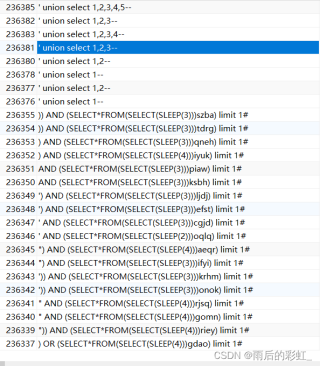

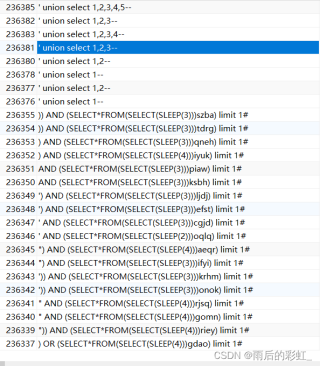

这是我们公司一个上线的电商项目。spring boot 。mysql 架构的,图片是商品名称搜索记录的表数据,每次搜索都会记录信息,这里面的数据是个啥玩意。

这是我们公司一个上线的电商项目。spring boot 。mysql 架构的,图片是商品名称搜索记录的表数据,每次搜索都会记录信息,这里面的数据是个啥玩意。

关注

关注雨后的彩虹_ 中午好🌞🌞🌞

本答案参考通义千问

是的,这看起来像是SQL注入攻击。SQL注入是一种常见的Web应用程序安全漏洞,攻击者通过构造恶意SQL查询来获取、修改或删除数据库中的数据。在您提供的数据中,可以看到一些SQL语句尝试执行睡眠(SLEEP)操作,这通常用于消耗服务器资源,或者获取数据库中的额外信息。

问题分析:

UNION SELECT和AND (SELECT * FROM ...)这样的结构,这些都是SQL注入的常见模式。SLEEP函数可能被用来让服务器暂时停止响应,或者延迟返回结果,从而检测是否存在注入影响。#符号可能表示注释,但攻击者试图绕过过滤机制插入SQL代码。解决方案:

?)并设置参数值,这样可以防止SQL注入。String query = "SELECT * FROM products WHERE name LIKE ?";

jdbcTemplate.query(query, new Object[]{ "%" + productName + "%"}, rows -> ...);

--或#。请确保您的应用程序团队对这些安全措施有充分的理解,并实施它们以保护您的系统免受SQL注入攻击。