2条回答 默认 最新

@summer@ 2017-06-26 08:37关注

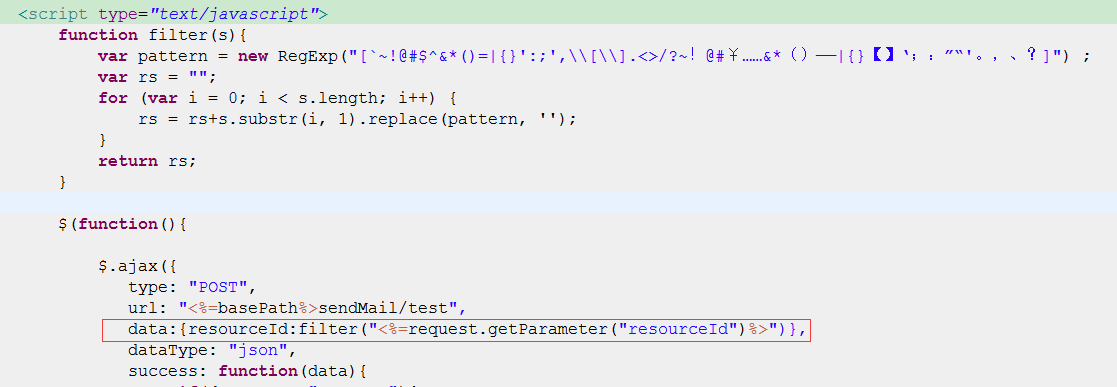

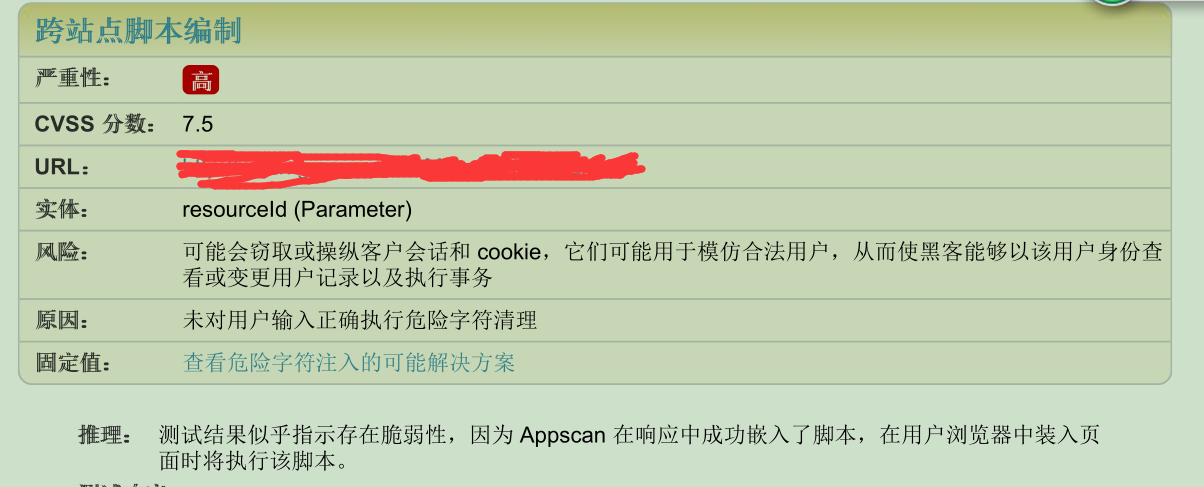

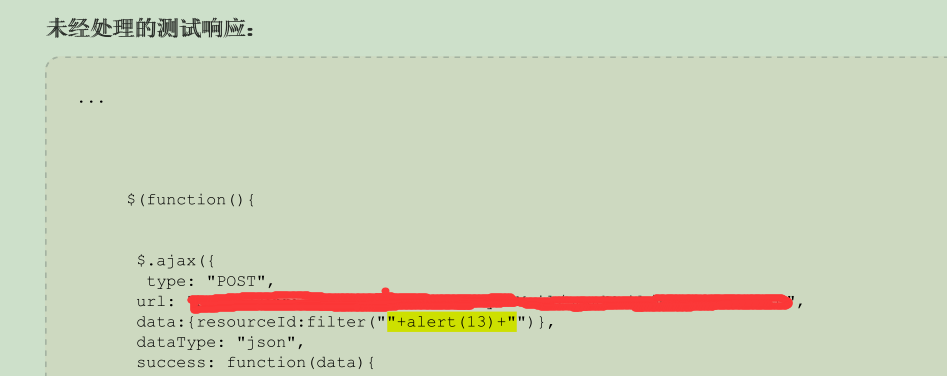

@summer@ 2017-06-26 08:37关注如果在request的请求和response响应中包含相同的script可执行的脚本,chrome会进行拦截,你的参数有没有带script

解决 无用评论 打赏 举报

悬赏问题

- ¥50 永磁型步进电机PID算法

- ¥15 sqlite 附加(attach database)加密数据库时,返回26是什么原因呢?

- ¥88 找成都本地经验丰富懂小程序开发的技术大咖

- ¥15 如何处理复杂数据表格的除法运算

- ¥15 如何用stc8h1k08的片子做485数据透传的功能?(关键词-串口)

- ¥15 有兄弟姐妹会用word插图功能制作类似citespace的图片吗?

- ¥200 uniapp长期运行卡死问题解决

- ¥15 latex怎么处理论文引理引用参考文献

- ¥15 请教:如何用postman调用本地虚拟机区块链接上的合约?

- ¥15 为什么使用javacv转封装rtsp为rtmp时出现如下问题:[h264 @ 000000004faf7500]no frame?